firida를 이용하여 메모리 덤프를 떠 보겠다 ㅋ

윈도우 환경에서 Python 환경이 설치되어 있어야 한다.

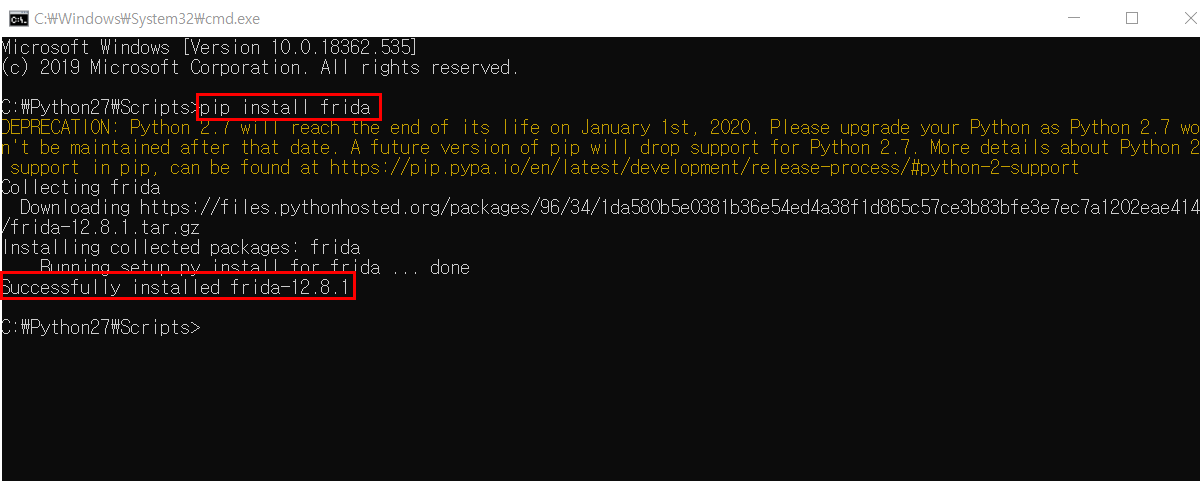

1. window pc에 frida를 설치

2. 디바이스 연결용 frida agent를 설치해야 되기 때문에 PC에 설치한 동일한 버전으로 다운로드 받는다.

3. 다운로드 받은 파일을 12.8.1 압축을 푼다.

4. adb push 명령어는 Windows PC에 있는 파일을 디바이스에 넣어준다.

5. adb shell을 통해서 접속하여 /data/local/tmp 경로로 이동해서 권한 변경(chmod 777 frida-server) 후 실행

6. frida-tools 설치

7. 아래와 연결된 디바이스 프로세스를 확인 가능하다.

'모바일 앱 진단' 카테고리의 다른 글

| NOX를 이용한 android 메모리 덤프 뜨기 -2(fridump) (0) | 2021.01.06 |

|---|---|

| 안드로이드 drozer를 이용한 앱 취약점 진단 방법-컨텐트 프로바이더-SQL Injection (0) | 2019.12.23 |

| 안드로이드 drozer를 이용한 앱 취약점 진단 방법-컨텐트 프로바이더 (0) | 2019.12.20 |