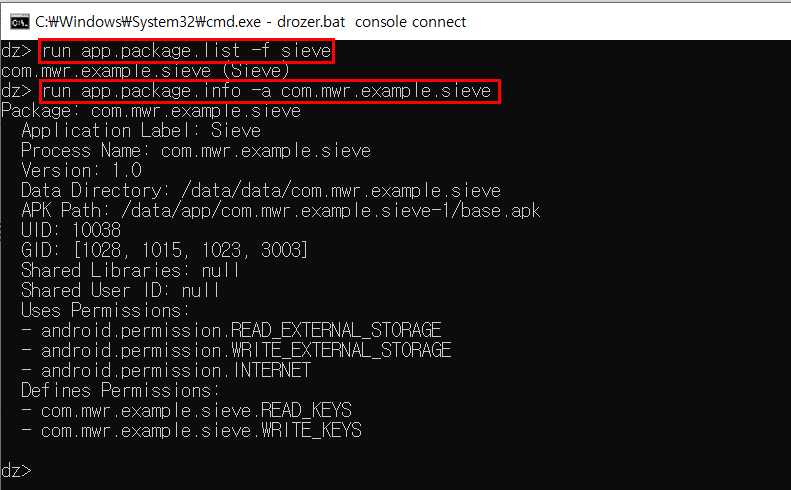

아래와 같이 점검을 진행한다.

1. 앱의 패키지 정보 확인 후 앱의 기본정보를 확인한다.

2. app.package.attacksurface 모듈 잠재적인 취약한 공격 벡터를 검색해 주는 유용한 모듈이며 취약점은 동일한 디바이스내 설치된 다른 앱들에게 해당 앱이 가진 중요/민감한 정보 노출의 위험에 대해서 점검을 진행한다.

run app.package.attacksurface com.mwr.example.sieve

점검결과 아래와 같은 결과가 도출 되었다.

activities exported : 3개, content providers exported : 2개, services exported : 2개, debuggable: 1개

drozer에서 액티비티 구성요소 모듈

app.activity.forintent : 특정 인텐트를 처리하는 액티비티를 찾아준다

app.activity.info : 외부 호출의 위험이 있는 액티비티를 찾아준다

app.activity.start : 액티비티를 실행한다

3. 위에서 확인한 activities exported 3개의 액티비티 취약 백터를 확인한다.

4. 아래에 액티비티 취약백터를 호출해본 결과 3개 액티비티가 호출이 가능한 것을 확인 하였다.

'모바일 앱 진단' 카테고리의 다른 글

| 안드로이드 drozer를 이용한 앱 취약점 진단 방법-컨텐트 프로바이더 (0) | 2019.12.20 |

|---|---|

| 안드로이드 drozer를 이용한 앱 취약점 진단- 설치방법 (0) | 2019.12.20 |

| iOS Cydia impactor 에러 IPA 파일 설치 불가 대체 방안 -1 (0) | 2019.12.13 |